Lições de 2021 – WhatsAPP – Segurança e Confiança

- Guillherme Rocha

- Dicas da vovó, Segurança, Technology

- 0 Comments

Lições de 2021 - Segurança e Confiança;

Ontem observamos, estarrecidos, uma longa interrupção no fornecimento dos serviços das redes sociais Facebook, Instagram e WhatsApp. Muita gente foi pega de surpresa, como sendo algo que rapidamente seria resolvido pelos 45.000 colaboradores da empresa. ERRADO! Eles também ficaram atônitos quando seus crachás não funcionaram, ficando bloqueados do lado de fora da empresa. Foram mais de 7 horas de interrupção TOTAL e GLOBAL, um apagão digital que afetou milhões, senão bilhões de pessoas. Gerando igualmente perdas econômicas bilionárias.

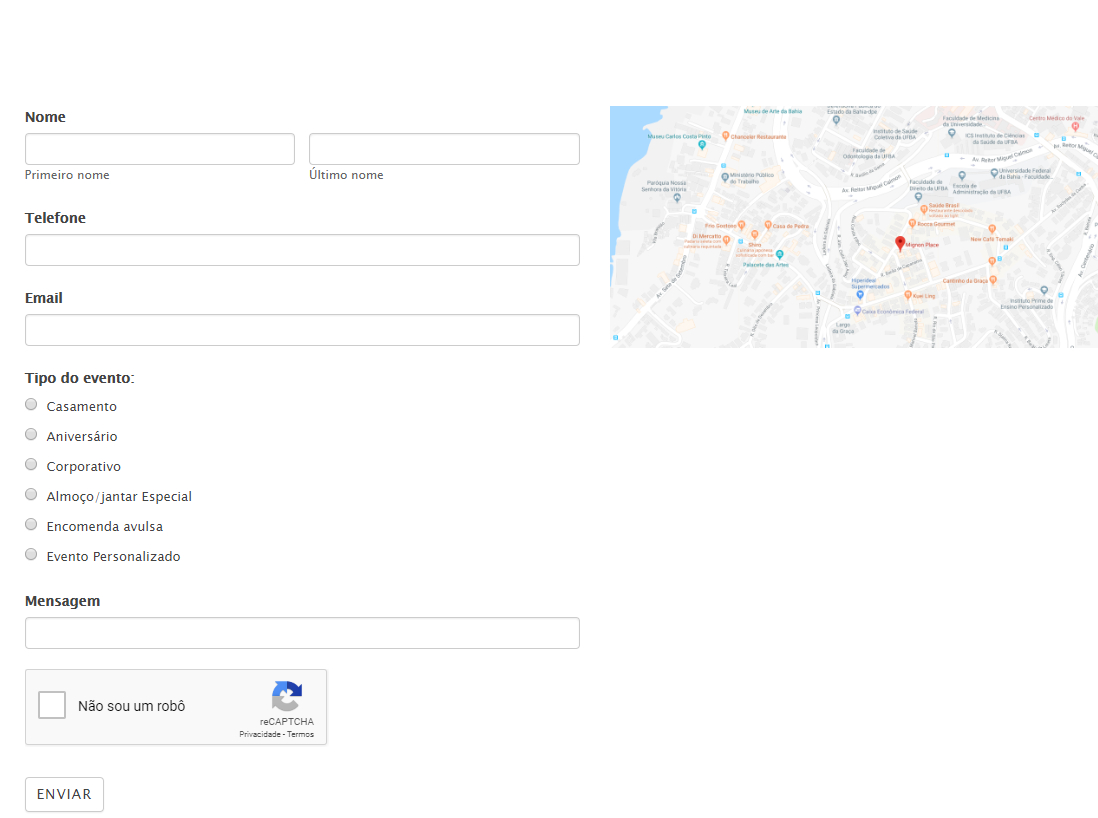

Muitos pequenos e grandes negócios se apoiam nos serviços do Facebook, como o check-in da internet em estabelecimentos comerciais ou no contato "corpo a corpo" com seus clientes, seja em vendas, relacionamento ou mesmo serviços internacionais. Relatos de empresários tendo prejuízos foram muitos e dos mais diversos. Além disso, muitos outros serviços da web que estão interligados com a rede do Facebook também experimentaram dificuldades, pelo menos até seus administradores de rede isolarem a dependência na rede da empresa.

Algo que realmente pegou muita gente de surpresa, mas nem todo mundo. De acordo com o site Down Detector, o WhatsApp, Facebook e Instagram tiveram mais de 20 interrupções no fornecimento do serviço nos últimos 12 meses. Mas a lista não para aí, a rede CDN Cloudflare, que vende serviços de alta disponibilidade para que seus serviços nunca caiam, sofreu em 2021 ficando completamente fora do ar, a mesma coisa com os serviços da Amazon AWS, que nos últimos 12 meses reportou 4 falhas que afetaram a disponibilidade global da empresa, entre outras menores que atingiram diversos clientes alocados em regiões específicas da sua rede.

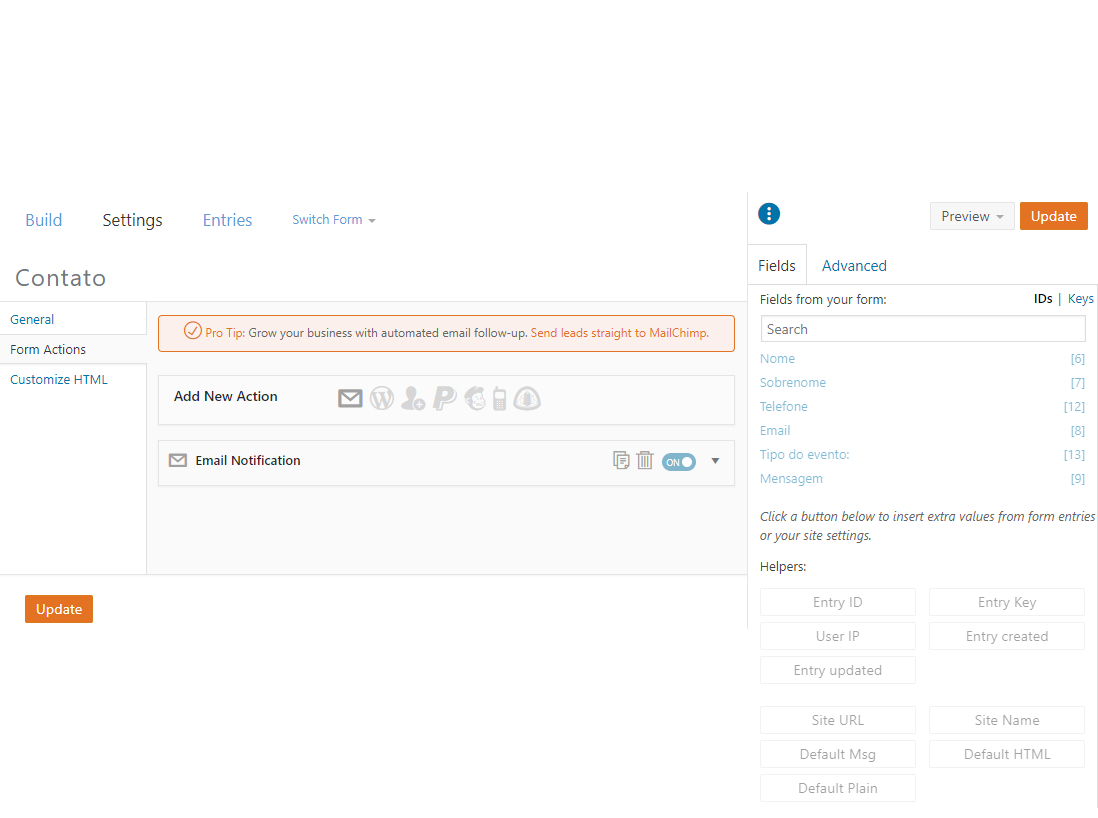

O WhatsAPP e a Segurança da Informação

A disponibilidade é um dos pilares fundamentais da Segurança da Informação, ao lado de Integridade, Confidencialidade e Autenticidade. Em síntese, se o seu negócio se apoia em serviços de terceiros que tenham uma disponibilidade volátil, seu negócio não está seguro. Sem entrar na seara da confidencialidade, que aparentemente não é o foco de Mr. Zuckerberg e companhia, devido todo o histórico da empresa, especialmente no episódio da Cambridge Analítica, que foi a ponta do iceberg.

Em alguns momentos entre 2010 e 2013, quando nós propúnhamos investimentos em proteção de dados e privacidade, nós ouvíamos alguns CEOs parafraseando Mark Zuckerberg, informando que:

"-- A privacidade acabou !

Algo que sempre nos causou certa comoção aliado a um sorriso amarelo, à data vênia para discordar. Apostando desde nossa fundação que a segurança e privacidade são fundamentais para saúde pessoal e corporativa. Sendo assim, o desafio de terceirizar a guarda de informações estratégicas, sigilosas ou mesmo protegidas por lei (GDPR/LGPD) precisa ser encarado com seriedade. Agora no Brasil, com a força da lei, as empresas começam a entender que a privacidade não acabou, e que se proteger é realmente importante, mais que isso, as empresas precisam proteger os seus clientes.

100% de disponibilidade ??

Na GF7 Brasil sempre vimos esse cenário de modo cético, assim como a glamourização da "nuvem"

(como disse um desconhecido mestre: "a nuvem é apenas o computador de outra pessoa.")

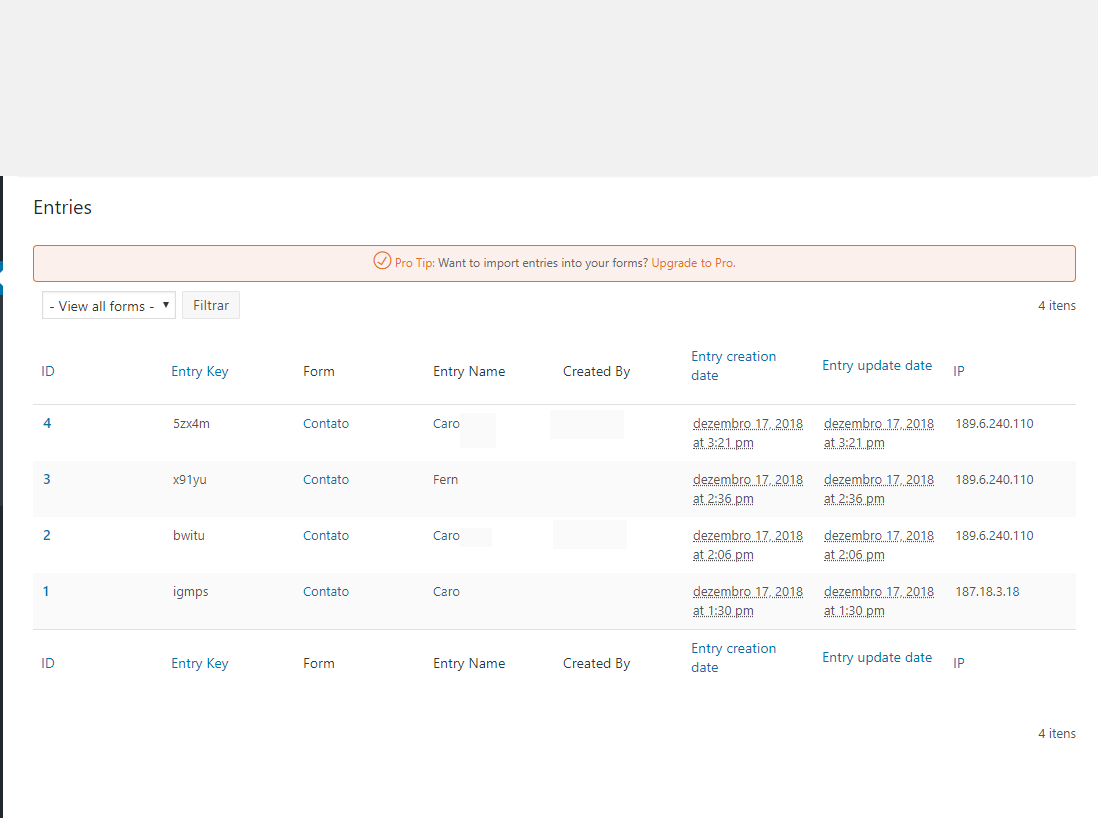

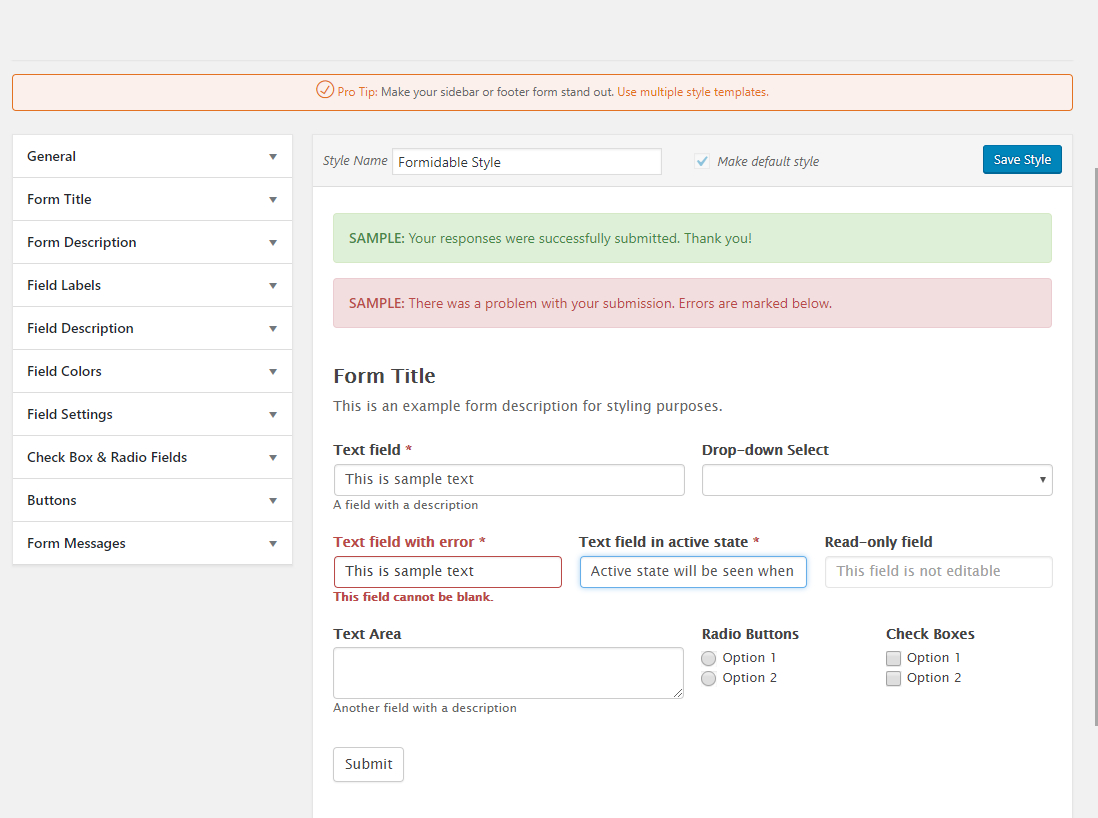

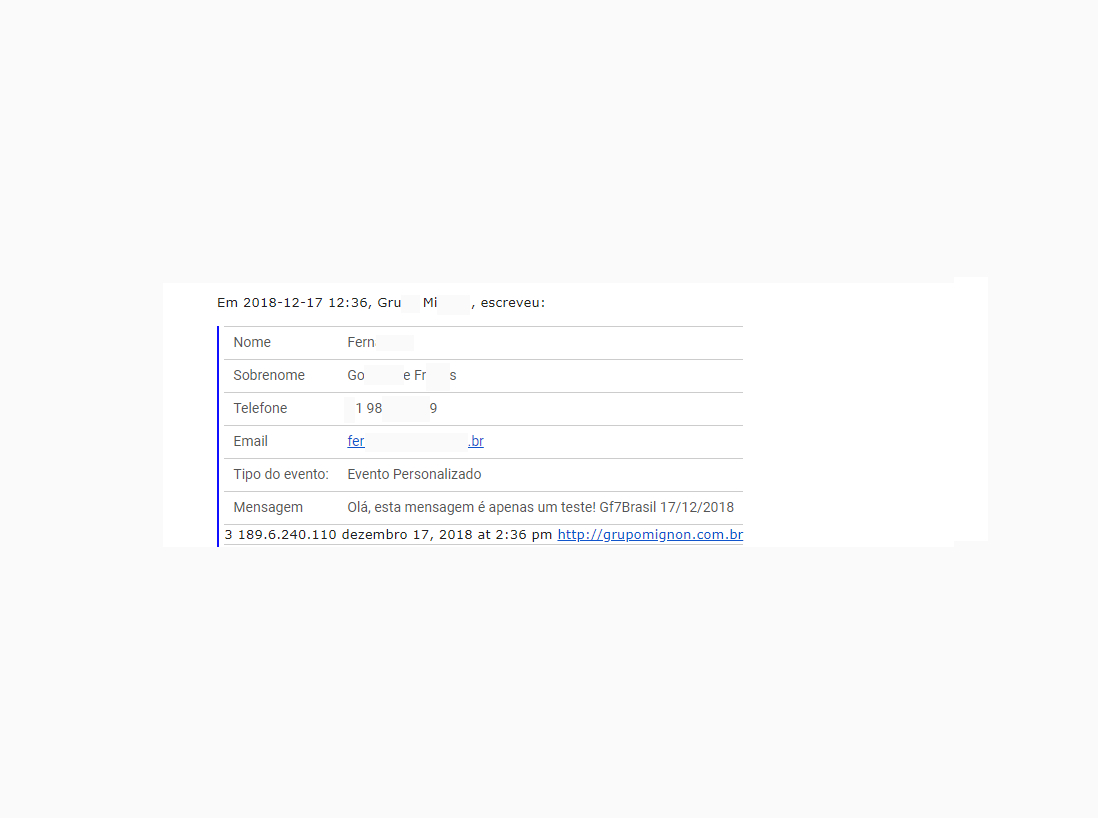

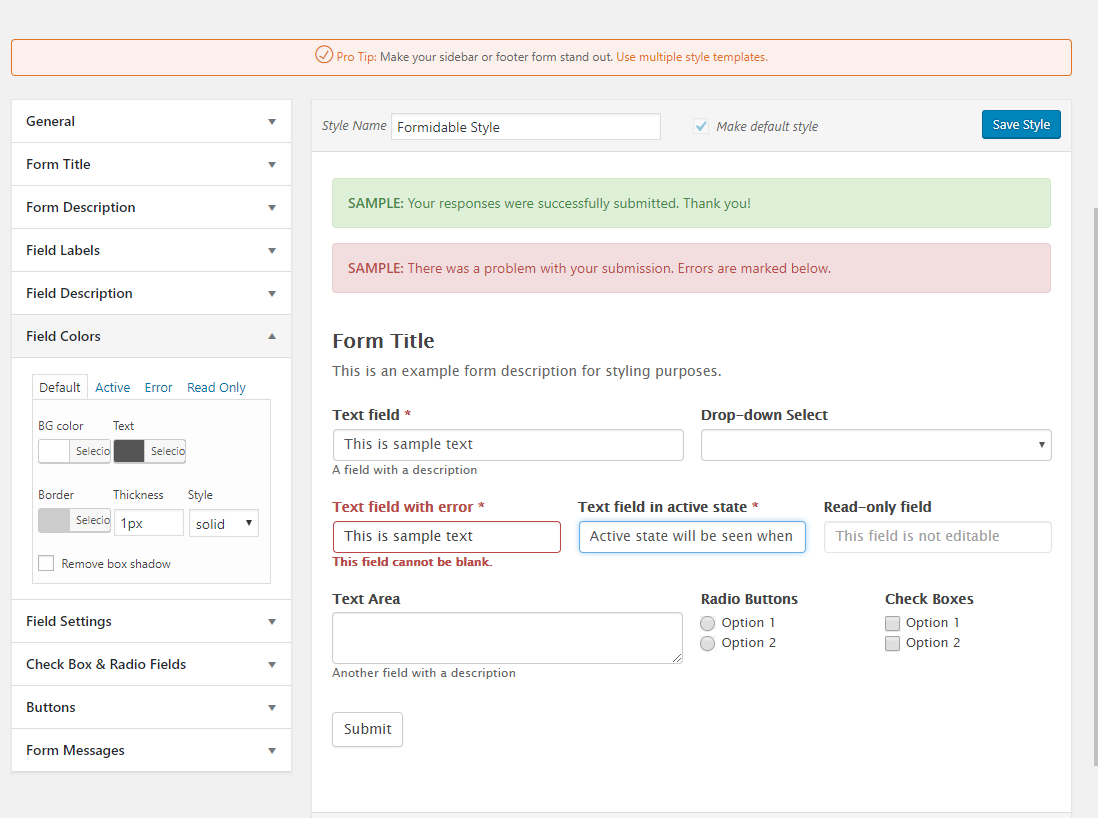

Temos nossos produtos e serviços com um nível de disponibilidade acima de 99,9999% com poucos minutos de downtime (indisponibilidade) em 2021, e com impacto em apenas 3% de nossos clientes. Nossa rede é sólida, o que não significa que estamos imunes a problemas como esses. Estamos sempre vigilantes e nossa estrutura descentralizada e especialmente projetada para redundância proporciona uma boa margem de segurança. Nossos clientes nos ajudam a propagar esse conceito, compartilhando suas experiências com pessoas em dificuldade, nosso maior marketing, o boca a boca.

Lembro de um caso específico onde uma Faculdade com atuação nacional estava se preparando para virar uma Universidade, nessa fase eles sofriam muito com instabilidades nos serviços de sites e emails. Após uma análise fundamentada nas melhores práticas, foi realizada a migração para os nossos serviços, desde 2016 eles operam sem nenhuma interrupção não programada de serviços. Isso são 6 anos!!! De lá para cá a Amazon AWS já experimentou mais de 30 downtimes globais (ver site Down Detector). Como fica o cliente que está pagando caro por um serviço de alta disponibilidade, que cai?

Quanto custam seus dados?

Empresas como Facebook, Instagram e WhatsAPP se apoiam em serviços gratuitos, apesar de terem monetização através de anúncios. E são usadas massivamente pelas empresas, em geral, deixando-as mais vulneráveis. Desconheço qualquer pessoa que tenha lido os termos de uso do WhatsAPP, (se você leu, parabéns, sou seu fã). Pouca gente se importa que o WhatsAPP pode ler todas as suas mensagens (não somente do WhatsAPP), ver todas as fotos no seu celular e coletar toda a sua lista de contatos.

É lógico que existem benefícios em se usar o software, é rápido, instantâneo e é massivamente utilizado. A grande questão está em balancear, entender e se proteger. Em um tempo remoto da internet, eram o MSN, o Orkut, o mIRC, ICQ, Netscape que reinavam. Serviços que são somente pó em suas tumbas nos dias de hoje. O MSN foi um gigante da Microsoft, outro gigante, e hoje está extinto. Até mesmo o magnífico Império Romano está extinto. Sem processos e sem as ferramentas certas, isso pode acontecer com qualquer empresa.

Confie no seu processo.

Lentamente, com muita solidez, dedicação e paciência, o desdobramento das coisas vai nos fortalecendo como empresa e como indivíduos. É dura a vida de quem ousar contradizer Mark Zuckerberg, Jeff Bezos e turma. Mas se focarmos no nosso cliente, podemos afirmar que nossos interesses são diferentes dos interesses dos CEOs mainstream e suas empresas, que, por diversas vezes, já deram exemplos de indisponibilidade, falta de privacidade, vazamento de informações, manipulação eleitoral, manipulação seletiva de postagens de interesse, contenção de conteúdo, etc.

Algo que nenhum cliente da GF7 Brasil experimentou.

Desde 2008 nós temos um processo claro e definido, confiamos nele e somos recompensados com o passar destes 13 anos.

Que venham as próximas décadas, continuamos nos preparando.